在網路安全的動態領域以及來自法規的壓力越來越大的情況下,汽車產業採用建立基於雲端的車輛安全營運中心(VSOC)的傳統方法。這種方法因其快速安裝和非侵入性的優勢而受到青睞,滿足了產業的需求。然而,隨著汽車網路安全領域擴展到雲端的範圍之外,包括車載組件和基礎設施,僅依賴當今基於雲端的VSOC平台可能不足以確保強大的保護。

現有VSOC平台安全性現漏洞

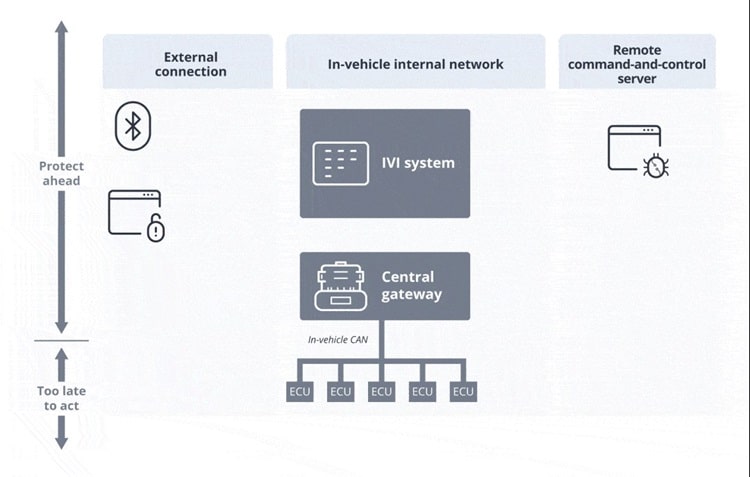

本文以2020年一個真實的攻擊實驗案例說明。情境是研究人員成功注入了惡意程式碼,使受感染的車載資訊娛樂(IVI)系統自動連接到惡意Wi-Fi熱點,而使他們能夠注入惡意CAN訊息並讓汽車在未經身分驗證的情況下執行診斷。

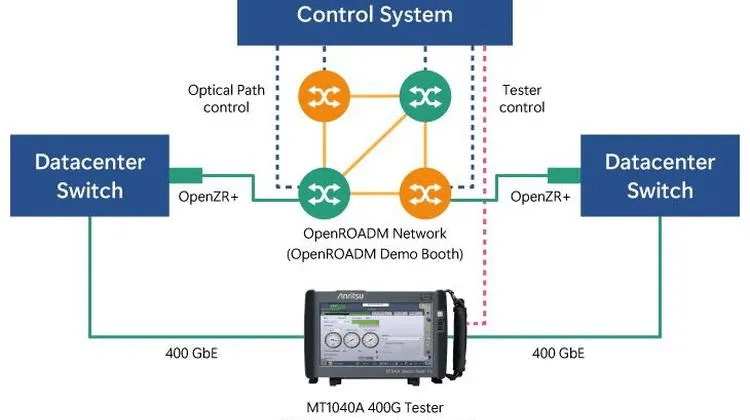

攻擊過程如下(見圖1):

1.利用藍牙部署惡意程式碼。

2.連接到惡意Wi-Fi存取點以安裝後門。

3.透過快閃記憶體操作硬體。

4.控制IVI系統。

5.注入惡意CAN訊息。

目前市場上既有的VSOC平台在檢測步驟1~5都遇到侷限。簡單來說,這些VSOC 平台都只在車輛出現可疑行為時才發出警報或像是啟動自我診斷。因此,當目前的VSOC偵測到異常時,對照圖1會發現其實整個攻擊路徑幾乎從步驟1~5都已經走完,攻擊者已進入最後一步,而限制了相關人員的回應時間。此實驗情境強調了僅依賴基於雲端的VSOC平台相關的限制。

既有VSOC平台的侷限性

僅依賴當今的車輛安全營運中心平台感覺就像是開車時存在視覺死角。其在偵測網路攻擊方面有三個明顯的限制:

異常警報噪音太多

目前依賴人工智慧偵測的VSOC平台通常會針對所有可疑異常觸發警報,而導致警報疲勞,讓團隊因延遲且通常不相關的警示通報而不堪重負。從IT產業的經驗中汲取見解,發現其中55%的IT和SOC團隊承認他們對確定這些警報的優先順序和回應缺乏充分的信心。類似的情況也可能發生在汽車產業。

問題回報太晚

現今的車輛安全營運中心平台使用通用日誌收集器,產生缺乏可操作威脅情報的無用安全日誌。這會導致風險補救的延遲,因為缺乏攻擊來源詳細資訊需要靠手動進一步調查。在現實範例中,缺乏步驟1~5的可見性導致VSOC團隊無法主動應對威脅,讓及時預防變得困難。

太模糊,難以追蹤

如果威脅向量相對較新,所有這些明顯的威脅活動跡像都不會那麼明顯,並且會被認定為可疑異常,直到它被識別為新的威脅向量。現在的VSOC平台很難將事件分解為具體的攻擊手法和技術。這會導致對攻擊者的目標與方法的理解不明確,而使實施必要的補救計劃變得困難。

如何應對上述挑戰?關鍵在於具有上下文的攻擊路徑。攻擊路徑是惡意行為者(例如駭客)可能使用的步驟或方法,以未經授權的方式獲取對車輛系統、車輛網路或敏感資訊的存取權限。了解和分析攻擊路徑對於VSOC團隊識別漏洞和實施有效的安全措施至關重要(圖2)。

具情境化攻擊路徑的下一代VSOC平台

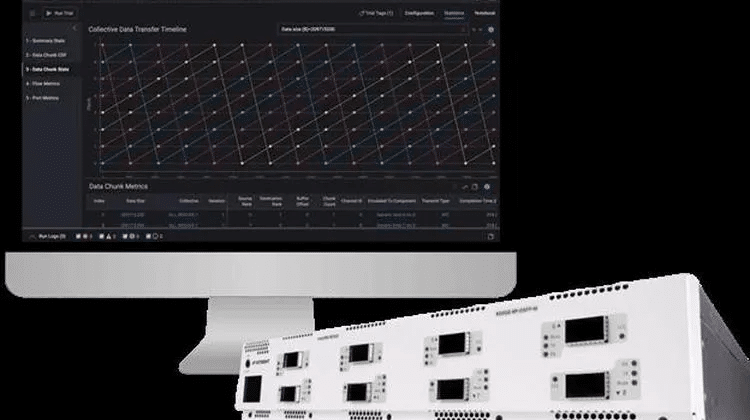

廠商如VicOne的下一代VSOC平台與車載VSOC感測器解決方案,可在新興威脅向量廣為人知之前主動識別它們。車載VSOC感測器使下一代車輛安全營運中心平台能夠尋找這些新的威脅向量,並提供有關攻擊路徑的情境洞察。這種方法使VSOC團隊能夠自信地追蹤攻擊的起源、識別受影響的區域並辨別最終目標。這個清晰的可視度讓VSOC團隊能夠自信地實施主動措施,顯著提升風險補救的機會。

下一代車輛安全營運中心平台比現今的車輛安全營運中心平台功能更多,後者僅能依賴人工智慧驅動的偵測出匹配模式。VicOne將大型語言模型(LLM)與情境化汽車威脅情報相結合,使VSOC平台xNexus能夠明確偵測到惡意攻擊,而不僅僅顯示可疑的異常。並使VSOC分析師能夠獲取威脅情報並將其與現有業務流程結合起來,以採取相應的行動。

(本文由VicOne車用資安研究團隊提供)